… oder wie ein einzelnes Wort alles verändert. Seit Oktober 2022 gibt es die neue Ausgabe der ISO/IEC 27001. Erste Analysen haben ergeben, dass es im Normtext einige kleinere Änderungen gibt, die sich mehr oder weniger, je nach Bewertung, stark auf die Implementierung und den Betrieb der 27K1 in Unternehmen auswirken. Hierzu habe ich bereits geschrieben. Der Artikel ist unter Die neue ISO 27001:2022 zu finden.

Unbestritten finden sich die meisten Änderungen im Anhang A. Offensichtlichste Änderung ist natürlich die neue Struktur (4 Kapitel anstatt 14) und die Reduktion von 114 zu 93 Maßnahmen. Einige Maßnahmen sind dazugekommen, während andere Maßnahmen, oberflächlich betrachtet, weggefallen sind. In Wirklichkeit sind die “verschwundenen Maßnahmen” nur in den Umsetzungshinweisen der 27002 aufgegangen. Das heißt natürlich: da muss man auch ein bisschen tiefer graben, um diese Veränderungen zu finden.

Die Personalsicherheitsmaßnahmen, im alten Katalog Kapitel A.7, sind jetzt zu Kapitel A.6 geworden. Und da steckt der Teufel im Detail. Die erste Maßnahme war schon immer das Screening von Bewerbern. Diese Maßnahme ist natürlich geblieben, ist jetzt die Maßnahme A.6.1 geworden. Aber sie ist um ein Wort erweitert worden, nämlich um das Wort “fortlaufend.” Das heißt, dass Bewerber überprüft werden müssen, bevor sie zu Mitarbeitern werden und fortlaufend. Daraus ergibt sich die Pflicht, dass Unternehmen ihre Mitarbeiter fortlaufend so überprüfen, wie sie das auch bei Bewerbern tun. Die Überprüfung von Bewerbern war natürlich schon immer eine leidenschaftlich geführte Diskussion. Unternehmen wollen das nicht tun,

- weil sie hier rechtlich nur begrenzte Möglichkeiten sehen,

- weil man Bewerber nicht abschrecken möchte und

- weil der Recruitment-Prozess nicht verlangsamt werden soll.

Deswegen beschränken sich die meisten Unternehmen, mit Verweis auf diese Einschränkungen, auf ein Minimum. Faktisch überprüfen viele Unternehmen die Bewerber gar nicht, allerhöchstens die Qualifikation, nicht aber die Zuverlässigkeit und Eignung, zum Beispiel besondere Befugnisse oder Zugriffsrechte im Unternehmen zu haben. Vereinzelt wird von Bewerbern ein polizeiliches Führungszeugnis eingefordert, was einen sehr fragwürdigen Informationsgehalt hat. Selten werden Referenzen angerufen und abgefragt oder akademische Nachweise auf Echtheit geprüft.

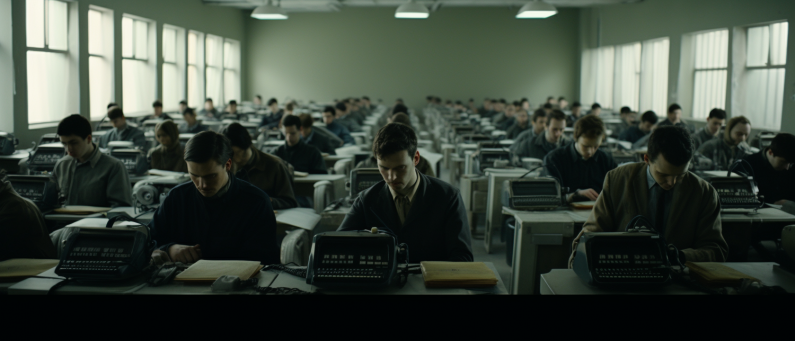

Durch die Ergänzung in der Norm ergibt sich die Pflicht, das auch bei den Beschäftigten zu tun. Und die Argumente sind natürlich wieder dieselben. Das lässt der Datenschutz nicht zu, das können wir aus rechtlichen Gründen nicht machen. Wir wollen die Mitarbeiter nicht überwachen. Wir wollen keine Kultur des Misstrauens in unserem Unternehmen haben. Aber wie das mit so einer Norm ist, ist nicht die Frage ob ich Argumente finde, etwas nicht zu tun, sondern, wie tue ich es unter Berücksichtigung der rechtlichen, kulturellen, ethischen Rahmenbedinungen. Es ist also gar keine Frage, muss ich jetzt meine Mitarbeiter überwachen, sondern es ist die Frage, wie tue ich es.

Vorweg geschickt, ich finde diesen Ansatz extrem sinnvoll, denn das Risiko eines Innentäters darf man nicht vernachlässigen. In ganz vielen Sicherheitsvorfällen, seien es Cyberangriffe oder Betrugsfälle, sind Mitarbeiter involviert. Manchmal unabsichtlich, weil sie selbst zu Opfern geworden sind, manchmal aber auch vorsätzlich. Das Risiko, das von eigenen Mitarbeitern ausgeht, sollte also schon immer in der Risikobetrachtung berücksichtigt werden. Das Risiko kann dabei reine Unachtsamkeit sein oder schlampiges Arbeiten bis hin zu Vorsatz und schadhaftem Verhalten. Die Ursachen dafür häufig äußerlich. Schwere Lebenslage, lebensverändernde Umstände, hohe Verschuldung, familiäre Probleme, gesundheitliche Probleme bis hin zu einem politischen Gesinnungswandel oder sogar einer Radikalisierung in irgendeine weltanschauliche Richtung. Das kann auch bei Mitarbeitern auftreten, die schon seit vielen Jahren im Unternehmen sind. Diesen Veränderung sollte durchaus Rechnung gezollt werden. Aber, schreien die Datenschützer, wir können doch nicht die Mitarbeiter überwachen. Das ist richtig, wir dürfen nicht in die Privatsphäre unserer Mitarbeiter eindringen. Aber die Aufgabe bleibt.

Wie erkennen wir solche Risiken? Tatsächlich lassen sich solche Risiken selten an Fakten festmachen. Natürlich kann ich Unachtsamkeit durch ein strenges Qualitätssicherungsreglement einfangen, indem ich 4-Augen Prinzip einführe, Code Reviews mache, strenge Freigabeprozesse einhalte. Damit verhindere ich die Folgen von Unachtsamkeit. Ich gehe aber nicht gegen die Ursache vor. Andere Risiken lassen sich so nicht einfach einfangen. Aber wie entdeckt man jetzt solche Risiken? Wie schaffen wir es, Mitarbeiter zu überprüfen, wie die Norm es fordert, ohne in die Privatsphäre einzudringen, gegen Geltendes Recht oder etliche Grundsätze zu verletzen?

Mein Vorschlag ist, die Vorgesetzten zu involvieren. Zum einen platziert das das Risiko dort, wo es hingehört, nämlich in die Abteilung, in den zwischenmenschlichen Bereich, in die Führungsebene. Sensibilisieren wir Führungskräfte dafür, Anzeichen zu erkennen, dass ein Mitarbeiter eventuell für eine bestimmte Position oder für einen bestimmten Level an Berechtigungen nicht mehr geeignet ist. Zum Beispiel durch regelmäßige Feedbackgespräche, bei denen die Führungskräfte auf Signale achten, zum Beispiel Äußerungen, die auf eine extrem kritische Haltung des Mitarbeiters gegenüber dem Unternehmen schließen lassen oder auf eine eher radikale gesellschaftliche Gesinnung. Lässt sich feststellen, dass die Fehlerquote bei einem Mitarbeiter in letzter Zeit höher geworden ist, sollte man der Ursache auf den Grund gehen.

Natürlich darf man nicht jeden kritischen Mitarbeiter als Risiko einstufen – schließlich sind wahrscheinlich 70-80% aller Angestellten dem Arbeitgeber gegenüber kritisch eingestellt. Aber man sollte Bescheid wissen und im Zweifelsfall die Eignung des Mitarbeiters nochmal separat überprüfen. In jedem Fall ist es wichtig, das Risiko von Innentätern in der Risikobetrachtung zu berücksichtigen. Denn das kann von reiner Unachtsamkeit bis hin zu schadhaftem Verhalten reichen.

Also, liebe Führungskräfte, aufgepasst: Die neue ISO/IEC 27001 hat ein Augenmerk auf die fortlaufende Überprüfung von Mitarbeitern gelegt. Doch keine Sorge, es geht hier nicht darum, in die Privatsphäre der Angestellten einzudringen – sondern darum, das Risiko von Insider-Angriffen zu minimieren. Wie das genau aussehen soll, darüber freue ich mich auf eine lebhafte Diskussion. Denn nur so können wir den richtigen Ansatz finden, um diese neue Normforderung zu erfüllen – und dabei alle rechtlichen, ethischen und kulturellen Rahmenbedingungen zu berücksichtigen.