Am 25.10.2022 wurde die neue neue Version der ISO/IEC 27001:2022 in Englisch veröffentlicht. Ich möchte hier einen kurzen Überblick über die wesentlichsten Änderungen und deren Auswirkungen geben. (HINWEIS: Die Übersetzung ist von mir. Der Wortlaut der offiziellen Übersetzung wird sicher ein anderer sein.)

Anhang A: Die prominenteste Änderung ist sicher die Anpassung des Anhang A an die neue Version der ISO/IEC 27002:2022. Da diese Änderungen sehr umfangreich sind und auch von anderen Autoren zur Genüge beleuchtet wurden, will ich darauf nicht ausführlich eingehen.

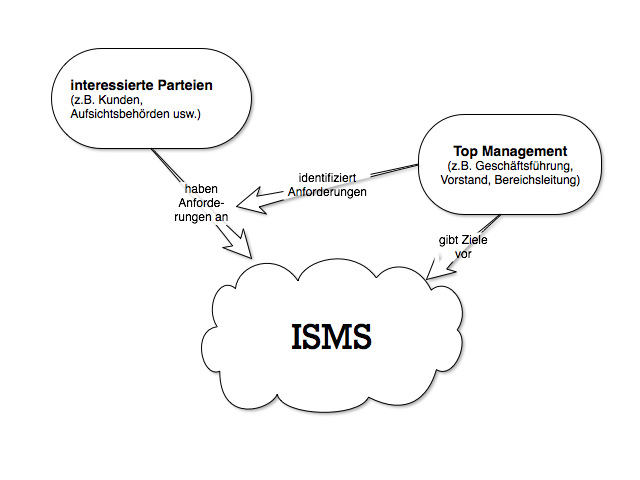

Kontext der Organisation (4.2): Die neue Version lässt hier Spielraum in Bezug auf die Bewertung der Relevanz der Anforderungen interessierter Parteien und fügt explizit einen Punkt 4.2.c ein: “welche dieser Anforderungen durch das ISMS adressiert werden.” Es sollten also die relevanten Anforderungen identifiziert werden und dann muss ermittelt werden, welche dieser Anforderungen tatsächlich in das ISMS einfließen. Auch wenn hier keine explizite Dokumentationsanforderung formuliert ist, empfehle ich diese Aussagen zu dokumentieren und auch festzuhalten, welche Begründung zur Auswahl der Anforderungen geführt hat.

Ziele und Zielerreichung 6.2: Informationssicherheitsziele müssen jetzt “überwacht” (6.2.d be monitored) werden und die Ziele müssen als dokumentierte Information vorliegen (6.2.g).

Planung von Veränderungen 6.3: Dieser Punkt ist neu. Wenn die Organisation den Bedarf feststellt, das ISMS anzupassen, dann müssen diese Änderungen entsprechend gesteuert werden (“the changes shall be carried out in a planned manner.”)

Kommunikation 7.4: Endlich. Punkt e) “(einschließlich) der Prozesse, mit welchen die Kommunikation bewerkstelligt wird.” ist weggefallen. Hand aufs Herz, es wusste sowieso niemand so wirklich, was damit gemeint war.

Betriebliche Planung und Steuerung 8.1: Der Absatz wurde deutlich weiter gefasst. Wo sich der alte Absatz noch explizit auf 6.1 bezog, wird jetzt in der Planung der gesamte Normpunkt 6 erfasst. Auch müssen sich die Prozess nicht mehr nur auf die Erfüllung der Informationssicherheitsanforderungen beziehen, sondern allgemein auf Anforderungen. Das können dann z.B. auch kaufmännische oder operative Anforderungen sein. Zusätzlich wurde eine stärkere Prozessorientierung aufgenommen, heißt es doch, dass zur Erfüllung der Anforderung

- Prozesskriterien und;

- Prozesssteuerung im Einklang mit diesen Kritierien

etabliert werden muss.

Außerdem müssen nicht mehr nur ausgegliederte Prozesse, sondern auch Produkte und Dienstleistungen die relevant für das ISMS sind, gesteuert werden.

Internes Audit 9.2: Das Kapitel wurde leicht umstrukturiert. Die allgemeinen Anforderungen sind jetzt in 9.2.1 zu finden, das interne Auditprogramm (heißt jetzt tatsächlich als Kapitel so) hat ein eigenes Kapitel 9.2.2 bekommen. Inhaltliche Änderungen sind mir keine aufgefallen.

Managementbewertung 9.3: Auch das Kapitel ist jetzt in Unterkapitel aufgeteilt.

- Die alte Einleitung ist wortgleich zum Kapitel 9.3.1 geworden.

- Die Inhalte der Managementbewertung sind in Kapitel 9.3.2 “Management review inputs” aufgeführt und ergänzt worden um einen neuen Punkt c, sinngemäß “Änderungen der Bedürfnisse und Erwartungen interessierter Parteien, die relevant für das ISMS sind”. Hier kann ich mir durchaus vorstellen, dass z.B. gesetzliche Anforderungen denen interessierte Parteien unterworfen sind, o.ä. aufzuführen sind.

Verbesserung 10: Der Inhalt hat sich nicht geändert, aber die beiden Unterkapitel sind vertauscht worden.

Auch wenn einige der Änderungen auf den ersten Blick marginal erscheinen, müssen wir doch überlegen, wie diese Änderungen umzusetzen sind. Ich sehe hier nicht, dass es mit einem Satz in irgendeiner Leitlinie getan ist. Gerade die Änderungen in 6) und 8) können einiges an Aufwand bedeuten. Dazu kommen natürlich auch noch die Änderungen im Anhang A, die ja nicht nur inhaltlicher Natur sind, sondern auch eine komplett neue Struktur und Herangehensweise an die Definition des Sicherheitsniveaus darstellen. Also: viel zu tun.